degradarte · 2008-01-20 by mmzz

Degradarte.org e’ un sito che raccoglie opere d’arte appositamente degradate per denunciare la proposta bislacca del disegno di legge S1861 di “degradare” ad arte i contenuti delle opere perché possano essere pubblicate in rete.

«1-bis. È consentita la libera pubblicazione attraverso la rete internet, a titolo gratuito, di immagini e musiche a bassa risoluzione o degradate, per uso didattico o scientifico e solo nel caso in cui tale utilizzo non sia a scopo di lucro. Con decreto del Ministro per i beni e le attività culturali, sentiti il Ministro della pubblica istruzione e il Ministro dell’università e della ricerca, previo parere delle Commissioni parlamentari competenti, sono definiti i limiti all’uso didattico o scientifico di cui al presente comma»

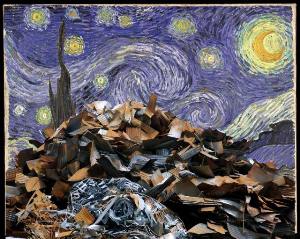

Ho proposto un mio intervento di degrado all’italiana, con delle opere di Van Gogh invase dalla spazzatura. Si possono “ammirare” nel sito di degradarte.

L’intossicazione con i nostri detriti, scarti, rifiuti, e’ un processo di auto-degrado temibilissimo. Da qui la necessita’ di identificare, selezionare , separare e smaltire il detrito, il superfluo. Una volta identificato, ma non ancora eliminato, è necessario (con ripugnanza) convivere con il rifiuto.

Che rapporti ci sono tra rifiuto e arte? Il rifiuto e’ sempre contiguo e affine all’arte. Non solo quando il rifiuto viene chiamato direttamente in causa, si pensi alla merde d’artiste di Manzoni, ma anche quando all’opera viene rifiutato lo “status” di opera d’arte. Si pensi all’arte degenerata condannata dai nazisti.

Ora decidere di obbligare a degradare (rendere affine al rifiuto) è la premessa per indurre a scartare (rifiutare).

Questa proposta di legge, come tante altre leggi, attaccano il diritto di copia sancito dal copyright. Questo è un fatto continuamente ricordato dal magistrato Corasaniti: il diritto di copia è alla base e costitisce il fondamento della disciplina normativa del copyright. Trattati e direttive sul © hanno come ambito la vita culturale collettiva, i doveri verso la comunità, il © come diritto (e non divieto) di copia. Corasaniti raccomanda di leggere i “considerando” della direttiva 2001/29/CE, non solo il testo!

Il WIPO (World Intellectual Property Organization) ha come motto “incoraggiare la creatività”. Il testo della Geneva Declaration on the Future of the World Intellectual Property Organization, “agenda” approvata ancora nel 2004 su richiesta di Brasile e Argentina, diceva:

_<

efforts to harmonize or improve these laws. But we insist that WIPO to work from the broader framework described in the 1974 agreement with the UN, and to take a more balanced and realistic view of the social benefits and costs of intellectual property rights as a tool, but not the only tool, for supporting creativity intellectual activity.>>_

Se dimentichiamo i principi e le fondamenta del diritto di copia ce sta alla base dei trattati consentiamo al loro “dirottamento” da parte di interessi commerciali dalla vista breve.

Il ricordare i principi, il ricondurre i trattati nella loro sede originaria, questa e’ l’azione autenticamente politica che mi aspetto dal legislatore.

Sistema, codice ed identità · 2007-12-28 by mmzz

Tento una nuova e più ampia sintesi:

collasso della forma d’onda, closure, lazy evaluation, sono tutti sinonimi o perlomeno termini contigui nel campo semantico tra identificazione, identità ed identicità. L’“osservazione” del sistema da parte dell’ambiente causa il collasso delle possibilità aperte, determinando la sua chiusura,

Come avviene ciò? Non necessariamente esplorando tutte le possibilità aperte in profondità, di ottimo, ma secondo un percorso “pigro” o economico, di ottimo locale, o serie di ottimi locali. L’ambiente esercita una pressione esterna (identificazione) alla quale si contrappone e conforma una pressione interna (identità). Dove si stabilisce il punto di equilibrio, lì si trova una forma, una definizione. Beninteso l’equilibrio è dinamico: le forze e la loro intensità possono cambiare; tuttavia, pur mutando, la forma mantiene una propria identità nel tempo (identicità).

Rimanere conforme a se stessi nel tempo, mantenere la propria forma, significa conservare se stessi. Espandersi troppo a discapito dell’ambiente comporta il rischio di diluire l’identità, ed inoltre comporta delle difficoltà a gestire un sistema troppo grande. Conviene (è economico, ed avviene automaticamente) a questo punto suddividere l’identità in realtà più piccole, cioè modularizzarsi. Comprimersi troppo lasciando agire le forze di identificazione comporta la perdita di identità e di continuità col passato. Questo equilibrio determina la forma e la dimensione. La resilienza è quindi la capacità di un sistema di adattarsi ad un ambiente e gestire il proprio mutamento di forma che può prendere la via della riduzione, dell’espansione, della modularizzazione o, in estrema alternativa, della morte, cancellazione della forma.

In questo senso si può dire che un sistema è alla ricerca di una propria forma ed identità, e il suo agire è, in senso lato, economico.

Uno dei fattori da prendere in considerazione parlando di un sistema è il dialogo con l’ambiente, che avviene attraverso uno scambio (i/o) che comprende informazioni capaci di condizionare il funzionamento del sistema (codice). Il codice è una delle principali forze di identificazione: l’esistenza di diversi insiemi di regole determina dei confini all’interno dei quali è più cogente la validità di un codice rispetto ad un altro, la natura dei codici stessi rende possibile o impossibile la loro coesistenza, determinando la lotta per un confine (closure).

Ecco quindi due forze o fattori che determinano l’identità di un sistema: (1) il codice cui obbediscono, e (2) l’efficienza o economicità della gestione del sistema all’interno di un determinato confine. I due fattori si condizionano: vi sarà del codice più adatto alla gestione di sistemi ampi in ambiente certo (gerarchico, statico, monolitico) e codice più adatto ai sistemi piccoli in contesto mutevole (non gerarchico, dinamico, modulare).

Organizzazioni, istituzioni, organismi viventi, individui, stati, sono tutti sistemi alla ricerca di una loro identità, da opporre ai continui stimoli identificatori dell’ambiente, da cui provengono elementi utili, inutili e tossici, e al quale fornire altri elementi analoghi.

il deserto rosso · 2007-12-27 by mmzz

Una delle scene finali di il deserto rosso

di Antonioni ospita un dialogo (o meglio monologo) delle protagonista Giuliana (Monica Vitti) che mi piace molto: “ Io non posso decidere … perché non sono una donna sola … per quanto … a volte … è come … separata … no, non da mio marito, i corpi … sono … separati. Se lei mi punge, lei non soffre … eh? Cosa stavo dicendo? Ah, sì … Io sono stata malata, sì … ma non devo pensarci, cioè io non devo pensare che tutto quello che mi capita è la mia vita … ecco … mi dispiace … Scusi.”

La prima cosa riguarda la separatezza dei corpi. Siamo un uno che si punge e si fa male, ma in luoghi e modi diversi, perciò appare che siamo distinti: per restare nell’ambito del film, ha senso che se il pianeta è in pericolo, una nazione ratifichi l’accordo di Kyoto e un’altra no? Uno ferisce, l’altro soffre, ma siamo uno. E’ il modo a volte perverso in cui vediamo una nostra identità, e ci rifiutiamo di vedere l’identità più vasta, più ampia, le appartenenze meno ristrette ma più cariche di significato e di senso. Ci limitiamo a vedere il corpo immediato, l’orizzonte sensoriale più ristretto, senza cogliere la profonda unità che costituisce una identità più vasta.

Questo dipenda da come guardiamo i confini, le closure, l’orizzonte in cui la pressione dell’identità interiore si confronta con quella dell’identificazione che proviene dall’ambiente sociale. In deserto rosso, solo la protagonista sembra percepire un orizzonte oltre quello dettato dall’identificazione produttiva di tipo economico-sociale. Gli altri sono confinati in identificazioni dettate dal lavoro, e non soffrono della dolorosa percezione dell’ampiezza della sfera dell’identità che percepisce Giuliana, al confine della dispersione dell’io nell’ambiente meraviglioso della spiagga rosa di fiaba, in cui “tutti cantano”. La protagonista è “malata” di divenire tutto ciò che guarda, e il dolore è acuito dal fatto che il suo sguardo si posa su un ambiente industriale avvelenato e una natura inquinata. Perciò racconta la fiaba dell’impossibile spiaggia rosa e si rassegna volonterosamente a vivere.

La seconda cosa è la frase tutto quello che ti può capitare è solo la vita la cui scoperta personale mi aveva rasserenato diversi anni fa come un’illuminazione. Tuttavia molte cose possono capitare nella vita, ed è difficile rinverdirne la sensazione rasserenante.

Ancora sull'identità · 2007-12-23 by mmzz

Tento una sintesi tra vari elementi: la distinzione, possibile sovrapposizione e retroazione tra identità (interna, endogena, riflessiva, descrittiva) ed identificazione (sociale, esogena, funzionale e

prescrittiva) (2) il concetto di closure, come processo che porta a una

chiusura di ciò che è aperto e alla costruzione del sistema. Processo

indispensabile perché sia possibile una definizione, una identificazione,

un qualsiasi funzionamento: è il processo che porta alla creazione di una interfaccia. E’ condizionato dalla tensione tra identità ed

identificazione. E’ la superficie di una bolla che confina i processi

interni identitari e quelli esterni identificativi. Vi devono essere dei

criteri (direi di economicità, o di risultante tra le due forze) che fanno si che il confine-interfaccia si formi in un determinato modo e con un certa “tolopogia” e non in un altro. Appare in questo momento l’identità in senso lato come forma che viene percepita dall’esterno.

Potrebbe quindi essere che l’identità di un sistema sia data dalla closure che gli garantisce la migliore stabilità, intesa come la maggiore capacità di adattamento (reslilienza più che resistenza) all’ambiente.

“Parti di un tutto si collegano dunque nell’unità, in modo da essere reciprocamente causa e conseguenza della loro forma”. Von Foerster attribuisce questo pensiero a Kant.

Guardando questo processo in senso dinamico si dovrebbe aggiungere anche l’identicità , ovvero il fatto di sentirsi ed essere considerati la stessa persona anche a distanza di anni e dopo aver cambiato età, opinioni, stato sociale, forse anche sesso, O, per uno stato, regime politico, ideologia prevalente, eccetera.

· 2007-12-17 by mmzz

il calcolatore cartesiano dice: “cogito ergo summo”.

il primo atto · 2007-12-17 by mmzz

Tra poco meno di due mesi potremo festeggiare i cinque anni di quello che con ogni probabilità è stato il primo atto derivante da un impulso globale del sistema nervoso centrale della terra: la manifestazione pacifista del 15 febbraio 2003 che fu organizzata in 800 città del mondo simultaneamente, senza il bisogno di una organizzazione centrale gerarchica.

Probabilmente passerà sotto silenzio. Non so quanto altri compleanni potrà festeggiare, ma mi pare bello che sia stato un pensiero di pace a inaugurare il primo vagito di Gaia.

Altra bella documentazione sull’evento e’ in worldmapper.org

identita' ed identificazione · 2007-11-20 by mmzz

mentre l’identita’ e’ un processo interiore, l’identificazione e’ esterno: gli altri ti identificano, ma la tua identita’ si costruisce (tuo malgrado) in base alle tue vicende, ed e’ faccenda piu’ fumosa e complessa.

Quelli che io chiamo indicatori sintetici di identita’ servono a identificare, piu’ che a contribuire ad una identita’: biondo, moro, maschio, femmina, italiano, ungherese, impiegato, disoccupato, di destra, di sinistra. Eppure sono in molti a confondere le due cose: se altri mi identificano, sono. Sono italiano, padano, milanista, ultra’, uno di noi, o qualsiasi altra cosa decidano. E io finalmente ho la mia identita’.

Ahime’ ci vuol ben altro per essere.

Commenta [2]

giallo urbano · 2007-11-20 by mmzz

In autunno la natura

si intona con la segnaletica orizzontale.

· 2007-11-14 by mmzz

Nel caos della circolazione cittadina

l’enorme quantità di divieti

panettoni di cemento e archetti ovunque

è direttamente proporzionale all’Inciviltà dei cittadini

-

Bruno Munari architetto,

Pensare confonde le idee

Le ragioni e i vincoli · 2007-11-08 by mmzz

Dispositivi elettronici antitaccheggio nei negozi rendono impossibile il furto, Varchi “elettronici” di accesso al cento città danno la multa automaticamente alle macchine non autorizzate, In molti paesi dei fIltri automatici censurano il traffico Internet pericoloso per il regime. Si parla di collari o braccialetti antievasione e analoghi sistemi sono già in uso in alcune scuole, Videocamere sorvegliano e registrano incessantemente le vie cittadine. Apparati tecnologici sempre più frequentemente si occupano di limitare comportamenti umani.

“Nulla di nuovo” si potrà dire: tutti questi mezzi tecnologici si affiancano a quelli tecnici tradizionali, quali la classica serratura nella porta (o la porta stessa) per rendere più difficile, se non impossibile il comportamento illecito.

Quello che cambia con lo strumento tecnologico evoluto, ovvero informatico, è che è possibile trasferirvi molta più capacità di regolazione del comportamento. Per quanto complessa, una serratura è binaria: si apre o no, in base alla chiave che viene introdotta e indipendentemente da chi la fa girare. Uno strumento analogo di tipo elettronico può operare scelte complesse, entrare in relazione con archivi, “interrogare” il soggetto che presenta delle credenziali di accesso, richiedere informazioni, prendere decisioni e anche mettere direttamente in atto sanzioni (il blocco dell’accesso, la multa). Può in definitiva, sostituirsi integralmente al sistema (o sottosistema) normativo i cui prima lo strumento tecnologico era una parte.

Uno degli usi più diffusi e meno evidenti è quello dei cosiddetti “Digital Rights Management” o gestione di diritti digitale: si tratta di sistemi di crittografazione digitale che limitano o rendono impossibile l’accesso a documenti e file audio/video se non ai soggetti preventivamente “autorizzati”. Ad esempio una suoneria di cellulare può essere usata per un numero limitato di volte e non trasferita ad altri cellulari, un documento informatico risulta illeggibile oltre una certa scadenza, un brano di musica o un video non possono essere riprodotti che su uno specifico apparato domestico. Non a torto nella sigla DRM la “R” di Rights può essere letta come “Restrictions”.

Attraverso l’uso delle norme sociali e giuridiche il comportamento umano viene guidato da ragioni e affidato alla libera scelta. Viene regolato facendo appello al dovere di seguire le norme, soprattutto se queste sono fondate su ragioni orientate al bene comune e legittimate dalla loro effettività, cioè sono seguite dalla grandissima parte dei cittadini. Le ragioni a loro volta si affiancano e fanno riferimento a principi la cui condivisione costituisce una pare importante dell’identità della collettività che li rispetta.

Vi è cioè una catena che lega la norma con l’identità profonda delle persone che fanno parte di una collettività. Rispettarla ribadisce l’appartenenza alla collettività di buoni cittadini, Violarla sancisce una separazione: nei casi più gravi porta al disconoscimento da parte della collettività. Questo è vero per le norme sociali ma in una certa misura anche per quelle giuridiche.

La sanzione rafforza la motivazione a seguire la ragione condivisa che la norma riveste. In difetto di effettività, se le ragioni non sono condivise, l’autorità dovrà mettersi in gioco per farle comprendere, cancellare la norma o agire in modo autoritario.

La tecnologia consente di ottenere il fine della regolazione sociale non attraverso norme giuridiche (astratte, generali, universali, soggette a interpretazione) ma con mezzi tecnici concreti, specifici, mirati e privi di capacità di giudizio ma unicamente dotate di programmazione.

Alle norme basate su ragioni che agiscono sul soggetto si va sostituendo una modificazione della realtà materiale basata su strumenti tecnici o sempre più frequentemente tecnologici basati sul microprocessore e programmazione, ovvero codice informatico.

L’ipotesi è che l’uso diffuso ed indiscriminato di strumenti di questo tipo, escludendo di fatto l’azione libera del soggetto e la sua adesione alle ragioni per un dato comportamento, indebolirà la percezione del legame tra questo e il bene della collettività, favorendo comportamenti individualistici e ove possibile opportunistici, specie nel caso in cui la macchina fallisca.

L’uso di vincoli tecnici al posto di norme giuridiche e la perdita del legame con le ragioni fa si che vengano perse le fondamenta di legittimità del comportamento, visto che non vi è differenza tra tenere un comportamento lecito (e legittimo) e compiere un atto tecnicamente fattibile. Si tratta della differenza semantica che la lingua italiana non rende alla parola potere ma che è presente in tedesco (e inglese) tra duerfen (inglese may) , il potere di tenere un comportamento a cui si è autorizzati, e koennen (inglese can), ovvero la possibilità tecnica di compiere una azione.

Mancando la ragione dietro alla norma giuridica che deve essere rispettata liberamente, resta solo il vincolo tecnico senza alcuna partecipazione attiva del soggetto.

La privazione della libertà di scegliere se rispettare le norme, oltre a rappresentare una offesa alla dignità umana, si unisce alla mancata percezione della differenza tra comportamento lecito e comportamento tecnicamente possibile. Questa confusione indurrà il desiderio di violare la norma nel momento in cui lo strumento vincolante venisse meno (ad esempio per un guasto o un sabotaggio). L’effetto sarà che appena possibile la prescrizione verrà violata, indipendentemente dalla sua gravità.

Di questo si è avuto testimonianza nella prima fase della comunità Internet, caratterizzata da una spiccata anomia. Il fatto di poter sfruttare una falla informatica tecnica è stata lungo motivo sufficiente (e per taluni necessario) al suo immediato sfruttamento. Come dire che siccome le lampadine dei lampioni non sono protette da grate, allora vanno bersagliate coi sassi. Solo una interiorizzazione delle ragioni permetterà di evitare atti tanto inutili che gratuiti.

Si potrebbe obiettare pragmaticamente che il vantaggio ottenuto dalla certezza che il comportamento prescritto verrà seguito per via di un vincolo tecnico insuperabile val bene la perdita della libertà di violare il precetto. Vi sarebbe inoltre il vantaggio di non dover prevedere sanzioni, con l’onere che comporta la loro gestione: se non è possibile violare il precetto non occorre nemmeno sanzionare la sua violazione.

Questa osservazione sarebbe fondata solo se i vincoli tecnici (le macchine) fossero perfetti e immuni da errori e malfunzionamenti. Al contrario la tecnologia è soggetta a errori, specie il software, e soprattutto le macchine sono vulnerabili. Questo fatto non costituisce un problema incidentale, ma caratterizza in modo profondo la questione.

In primo luogo gli errori sono di due tipi: falsi negativi se il dispositivo tecnico non rileva una infrazione, o falso positivo se questa non vi è stata. Specie il secondo tipo di errori hanno gravi conseguenze sul piano della giustizia: la macchina si comporterebbe in modo palesemente ingiusto, lasciando al soggetto ingiustamente colpito il difficile compito di provare che l’errore è stato della macchina. Sempre che la sanzione non sia irreversibile o la prova impossibile.

In secondo luogo ogni mezzo tecnico è soggetto a manipolazione, manomissione e sabotaggio. Perché sia efficace occorrerà difendere molto bene la macchina. questo potrà essere fatto con altre macchine (riproponendo lo stesso problema a una scala più alta) oppure attraverso norme giuridiche: leggi che dovranno essere molto severe perché dovranno proteggere un sistema normativo intero, e non solo un aspetto ben identificato. Verrà meno, nel difendere la tecnologia, la necessaria progressività della sanzione.

Una legge che dovesse difendere dalla potenziale manomissione simultanea di tutte le serrature (che siano di un caveu o della cassetta per le lettere) dovrebbe essere necessariamente severa.

Avremo quindi leggi durissime che proteggono macchine o tecnologie alle quali sarà demandata la realizzazione di un ampio spettro di vincoli tecnici che prescrivono comportamenti.

Questo è quanto è già in atto con le norme statunitensi ed europee a protezione dei DRM: ogni tentativo di manomissione delle tecnologie è perseguibile penalmente, indipendentemente dal valore della cosa protetta concretamente.

Questo per quanto rileva del malfunzionamento o della manomissione. Ma i problemi non si esauriscono qui: lo strumento tecnologico è privo della capacità interpretativa del precetto: non vede la ragione, non conosce principi e non deve interpretare leggi. La trascrizione di quale sia il comportamento prescritto ed eventualmente la sanzione viene fatto una volta per tutte al momento in cui la macchina viene programmata, spesso in modo non trasparente, senza che sia possibile per la collettività verificare la correttezza dei processi e la effettiva lealtà dell’apparato, Problemi di questo tipo si sono manifestati con le macchine per il voto.

Mancando l’aspetto della libertà individuale, strumenti di questo tipo, rispetto agli strumenti normativi, si prestano meglio al controllo che alla guida di comportamenti, modificando l’architettura del contesto in cui si sviluppa la vita sociale.

Lawrence Lessig descrivendo la normatività nel cyberspace identifica 4 diversi mezzi di regolazione, intesi come mezzi per condizionare il comportamento: norme sociali, leggi, economia e architettura.

Delegare sistemi (o sottosistemi) normativi a processi automatici modifica l’architettura del mondo in cui viviamo. Istituire o cancellare una architettura è un processo con una inerzia maggiore a quello di cambiare una legge: una volta istituito un vincolo tecnico è difficile smantellarlo. L’argomento della normatività degli artefatti è stato efficacemente affrontato anche da Langdon Winner (_Do Artifacts Have Politics?_ in Daedalus, Vol. 109, No. 1, Winter 1980).

Un ultimo ma molto importante aspetto riguarda l’autorità. Joseph Raz in The Problem of Authority: Revisiting the Service Conception affronta esplicitamente, anche se en passant il problema di dispositivi tecnici che “prendono decisioni per noi” e che ci consentono di conformarci a delle ragioni, che Raz considera fondamento della nostra capacità di agire razionale.

The value of our rational capacity, i.e., our capacity to form a view of our situation in the world and to act in light of it, derives from the fact that there are reasons that we should satisfy, and that this capacity enables us to do so. It is not, however, our only way of conforming to reasons. We are, e.g., hardwired to be alert to certain dangers and react to them instinctively and without deliberation, as we react to fire or to sudden movement in our immediate vicinity. In other contexts we do better to follow our emotions than to reason our way to action. These examples suggest that the primary value of our general ability to act by our own judgment derives from the concern to conform to reasons, and that concern can be met in a variety of ways. It is not, therefore, surprising that we find it met also in ways that come closer to obeying authority, such as making vows, taking advice, binding oneself to others long before the time for action with a promise to act in certain ways, or relying on technical devices to “take decisions for us,” as when setting alarm clocks, speed limiters, etc.

Una sveglia ha un comportamento altamente limitato, controllabile e prevedibile, e quindi l’affidamento e l’“obbedienza” alla sua “autorità” è un passo che possiamo compiere a cuor leggero. Ma affidare a dispositivi tecnologici la regolazione di comportamenti complessi che portino alla definizione dell’architettura in cui viviamo e la presa di decisioni che portino a sanzioni è un passo molto più arduo e potenzialmente pericoloso.

Si pone in modo molto serio il problema di quali debbano essere i criteri secondo i quali un compito precedentemente affidato a un processo giuridico pasato su norme possa essere affidato a del codice per calcolatore.

Articoli recenti

Articoli recenti